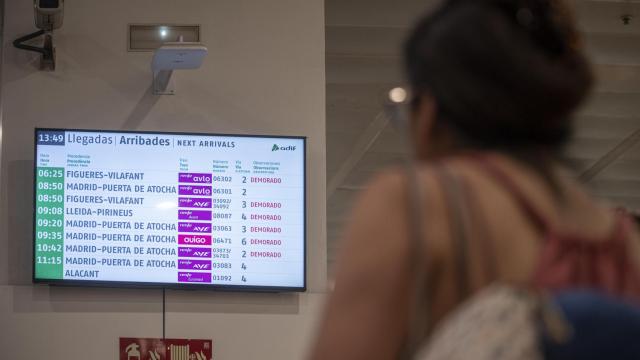

Configuración del acceso por huella dactilar al iPhone S5, uno de los primeros móviles que incorporó este sistema / CG

Desbloquear el móvil con la huella dactilar da vía libre a los ‘hackers’

Las yemas de los dedos se han convertido en uno de los sistemas de acceso a dispositivos más extendido y es también uno de los menos seguros

8 noviembre, 2016 00:00Un trozo de celo o conocimientos informáticos avanzados. Solo hace falta uno de los dos para robar la huella dactilar de alguien. Los hackers han cambiado sus objetivos y avanzan al mismo ritmo que la tecnología. Usar la yema del dedo para desbloquear el móvil se ha convertido en uno de los métodos más extendidos para acceder a estos dispositivos y otros.

Cada vez son más los smartphones que incorporan esta tecnología. A la vez que una de las más comunes, es una de las menos seguras. Así lo asegura Miguel Ángel Robles, profesor de Estudios Criminológicos y de la Seguridad de la Universitat de Barcelona (UB). En junio del año pasado, un grupo de piratas informáticos robó datos personales de cuatro millones de funcionarios de EEUU. Entre ellos, sus huellas dactilares.

Adiós al pin de cuatro números

Pero no es necesario ser un prodigio de los ordenadores para hacerlo. A pequeña escala, es mucho más fácil. “Con un simple celo puedes llevarte la huella dactilar de alguien”, afirma Robles. Una vez dibujadas las líneas que la forman en la cinta adhesiva, solo hace falta reproducirlas a través de fotos o de algún programa informático para usarla como si del mismo dedo se tratara.

El Centro Criptológico Nacional (CCN), un organismo adscrito al Centro Nacional de Inteligencia (CNI), también avisa de la falta de seguridad que supone establecer la huella digital como sistema para acceder, por ejemplo, al móvil. Es por ello que desde allí aconsejan el uso de sistemas combinados: la huella y un código pin (que, idealmente, tiene que contener entre seis y ocho letras y números).

¿Únicas e irreproducibles?

Cada persona tiene una huella dactilar distinta. No hay dos iguales. Pero, para los hackers, “en realidad, es un dato más que tiene el móvil; igual que roban tus contraseñas, fotos o mensajes, pueden robarte la huella”, según Robles. Los sistemas se van sofisticando y lo último es usar el iris, otro rasgo propio.

Éste es mucho más difícil de usurpar. Para hacerlo, se necesitaría una “foto de mucha calidad que permitiera reproducir las características exactas”, explica el experto en ciberseguridad. La identificación a través de la voz está todavía muy poco desarrollada, aunque desde el sector aseguran que puede convertirse en una alternativa mucho más segura que las huellas digitales.

Para toda la vida

El acceso a información y datos personales es uno de los objetivos de este tipo de robos masivos, llevados a cabo por hackers profesionales. Según el CCN, España es precisamente uno de los países más afectados por el aumento de ataques a móviles.

Los códigos numéricos se pueden cambiar, al igual que los patrones; huella, solo hay una. Su uso como sistema de acceso no se limita a los teléfonos móviles. Esta tecnología empieza a extenderse en las cuentas y tarjetas bancarias e incluso las puertas de gimnasios, oficinas y viviendas. Su robo es de por vida.