Una mujer mira sus mensajes en el móvil / EP

Los Mossos alertan de una nueva estafa por suplantación

Los timadores tratan de robar datos y dinero a través del envío de falsos SMS de la empresa Seur

5 febrero, 2021 12:38Los Mossos d’Esquadra han detectado una nueva estafa por suplantación. Se trata de una campaña de mensajes por SMS supuestamente enviados por la empresa de paquetería Seur pero que es un nuevo fraude de timadores expertos.

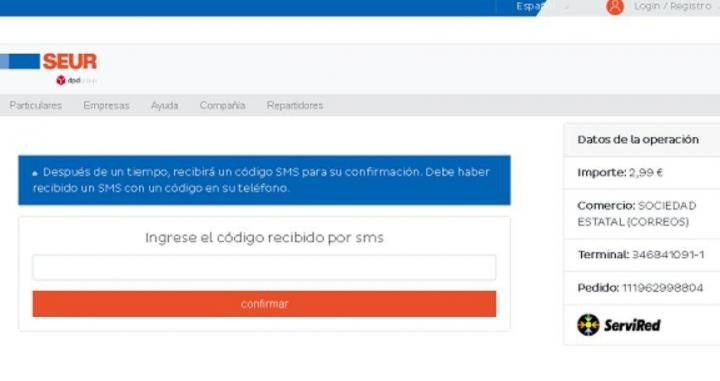

En este caso, el fraude radica en que en los SMS se adjunta un enlace en el que se debe introducir un código de confirmación totalmente falso que lo único que pretende es dirigir al receptor del mensaje a una página web donde le solicitan 1.99 euros (que luego aumentan a 2,99€) en concepto de gastos de envío.

Enlace a una página falsa de Seur a través de SMS

Un click fatal

Este es un nuevo caso detectado por los Mossos de unos estafadores que suplantan la identidad de la empresa de paquetería y mensajería. De este modo, los ciberdelincuentes piden que se realice un pago para poder recibir un paquete tras un intento de entrega. La policía catalana advierte de que es una estafa más en la que los timadores tratan de hacerse con los datos y el dinero todo aquel que caiga en la trampa. Consiste en que al hacer click en la url para realizar el pago esta redirige a otra página en la que el incauto que pica en la trampa transfiere sus datos.

Ante cualquier duda, la Oficina de Seguridad del Internauta (OSI) recomienda escribir directamente la ulr de la empresa en el navegador, en lugar de llegar a ella a través de enlaces disponibles desde páginas de terceros, en correos electrónicos o mensajes de texto. En este caso en concreto, es aconsejable acceder a la web oficial de Seur para comprobar la localización de envíos u otros servicios que pone a disposición del cliente.